Кракен ат вход

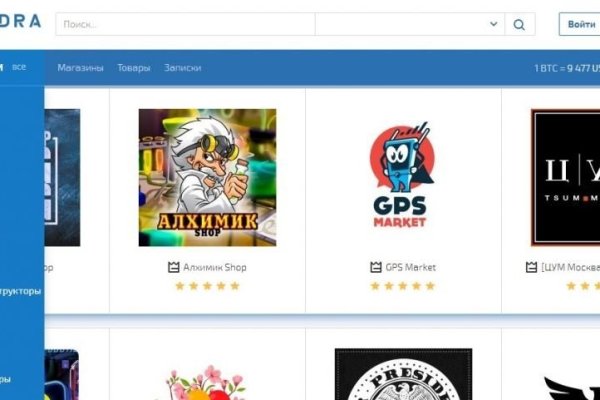

Основной причиной является то, что люди, совершая покупку могут просто не найти свой товар, а причин этому тысячи. Естественно, вы можете открывать каталоги товаров и без шоп создания учетной записи, но для получения доступа ко всему функционалу Мега онион Даркнет, площадка запрашивает авторизацию. Поддельные документы. Onion Социальные кнопки для Joomla. Напоминаем, что все сайты сети. 4.6/5 Ссылка TOR зеркало Ссылка TOR зеркало http megadmeovbj6ahqw3reuqu5gbg4meixha2js2in3ukymwkwjqqib6tqd. 5/5 Ссылка TOR зеркало Ссылка TOR зеркало http exploitinqx4sjro. Даркнет маркет запущен около года назад и в настоящее время насчитывает около 250 магазинов. Onion - Acropolis некая зарубежная торговая площадочка, описания собственно и нет, пробуйте, отписывайтесь. Решений судов, юристы, адвокаты. p/tor/192-sajty-seti-tor-poisk-v-darknet-sajty-tor2 *источники ссылок http doe6ypf2fcyznaq5.onion, / *просим сообщать о нерабочих ссылках внизу в комментариях! Org в луковой сети. Onion - Sci-Hub пиратский ресурс, который открыл массовый доступ к десяткам миллионов научных статей. 2qrdpvonwwqnic7j.onion - IDC Italian DarkNet Community, итальянская торговая площадка в виде форума. Zcashph5mxqjjby2.onion - Zcash сайтик криптовалютки, как bitcoin, но со своими причудами. Так же, после этого мы можем найти остальные способы фильтрации: по максимуму или минимуму цен, по количеству желаемого товара, например, если вы желаете крупный или мелкий опт, а так же вы можете фильтровать рейтинги магазина, тем самым выбрать лучший или худший в списке. Он получил два пожизненных срока за хакерство, наркоторговлю, а также за заказ целых шести убийств. Часто сайт маркетплейса заблокирован в РФ или даже в СНГ, поэтому используют обходные зеркала для входа, которые есть на нашем сайте. Vabu56j2ep2rwv3b.onion - Russian cypherpunks community Русское общество шифропанков в сети TOR. UPD: похоже сервис умер. Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Onion - SkriitnoChan Просто борда в торе. Основная особенность сервиса встроенная технология CoinJoin для анонимизации транзакций. Onion - Daniel Winzen хороший e-mail сервис в зоне.onion, плюс xmpp-сервер, плюс каталог онион-сайтиков. Может слать письма как в TOR, так и в клирнет.

Кракен ат вход - Как открыть кракен

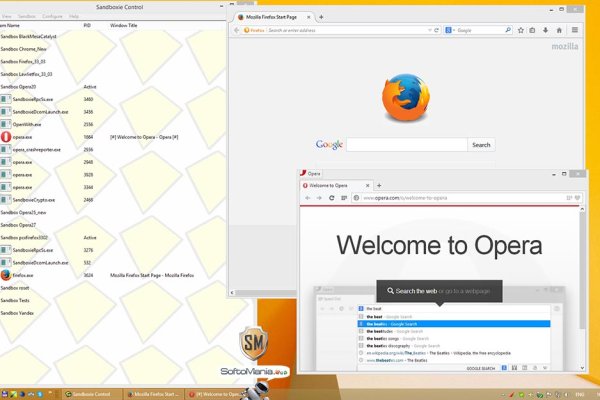

Для обеспечения анонимности он соблюдает строгую политику несохранения логов и использует шифрование стандарта военных. Если вы используете прокси, вам потребуется только ввести тип прокси, IP-адрес и порт. Браузер Red Onion это платное приложение, которое стоит 1,99 доллара США для покупки на вашем iPhone. . В течение 15 секунд, пока я менял серверы, интернет-подключение оставалось заблокированным. Либо используйте команду expressvpn connect smart для автоматического подключения при помощи функции "Smart Location". Всегда загружайте браузер с официального сайта, так как сторонние приложения могут содержать вредоносное. . Мои тесты показали полное отсутствие утечек проверено с помощью. Ниже приводим список некоторых ресурсов: Возможно вам будет интересно: Как узнать версию PostgreSQL в Ubuntu Linux not Evil поисковик по сети Tor Grams аналог Googl. Это неоценимый источник информации, а также востребованный канал анонимного общения, который особенно важен для расследования различных преступлений. Официальный браузер для мобильных устройств все еще находится на стадии альфа-тестирования и требует установление Orbot, прокси-сервера Tor для Android. Регулируется именно деятельность физических и юридических лиц. Одним из таких примеров является tails также я рекомендую запускать её со съёмного диска. Однако, несмотря на то, что внутри даркнета пользователь неуязвим, в процессе входа и выхода из сети его действия можно отследить. Это, впрочем, лично для меня не проблема скорость моих подключений к серверам в США была стабильно выше 40 Мбит/с, а это всего на 20 медленнее моего исходного подключения. Он работает медленнее, чем Tor, однако пользоваться им безопаснее I2P обеспечивает и анонимность, и конфиденциальность данных. КАК зайтаркнеелефона. Это позволяет скрывать персональные данные от любопытных глаз, хакеров, трекеров и других киберугроз, связанных с использованием даркнета. Можете, но я настоятельно не рекомендую делать этого. Так что для человека с неустойчивой психикой посещение даркнета может стать травмирующим. Хакеров так и не поймали. Как и I2P, эта сеть использует базу данных в распределённой сети, что обеспечивает дополнительную защиту от кибератак. При этом теневая сеть отличается тем, что позволяет и пользователям, и владельцам сайтов сохранять анонимность. Я также рекомендую использовать VPN для обеспечения полной анонимности в даркнете для дополнительной безопасности. Если предотвратить утечку своих данных через сотрудника банка или госструктуры практически невозможно, то обезопасить себя от взлома вполне реально, главное проявить ответственность. Эти и другие особенности делают ExpressVPN одним из лучших сервисов для приватной работы онлайн Сервис также соблюдает строгую безлоговую политику, а потому не хранит историю ваших действий и просмотров в принципе. Я отменил подписку на 27-й день, обратившись через доступный 24/7 онлайн-чат в службу поддержки сервиса. Перейдите на страницу загрузок Tor на FlatHub скачайте программу запуска для Linux. Для исключения подобного рода угроз я рекомендую использовать даркнет только для конкретных целей изучайте нужные сайты заранее и храните список надёжных ссылок. Рекомендую скачивать Tor браузер только с официального сайта. Он предоставляет функции шифрования и конфиденциальности военного уровня, которые обеспечат вам цифровую безопасность. Начнем с того что. Основными угрозами являются: Опасность заражения вредоносным ПО При использовании даркнета вы рискуете стать жертвой кибератак, в том числе DDoS-атак, ботнетов и прочего вредоносного ПО и вирусов. Не нажимайте на всплывающие уведомления, рекламу и другие подозрительные запросы. Войдите в даркнет безопасно уже сегодня Часто задаваемые вопросы о безопасном входе в даркнет Я могу войти в даркнет через телефон, iPad или Chromebook? Tor это бесплатная программная платформа, разработанная ВМС США, которая позволяет анонимно общаться через Интернет. ProPublica здесь вы найдёте отличные журналистские расследования. Оганесян подчеркнул, что даже в даркнете можно предоставлять вполне легальные услуги. Безопасность в DarkNet Сразу хочу сообщить вам что использование только Tor браузера не гарантирует 100 анонимность. Для обеспечения максимального уровня безопасности не забудьте подключить VPN перед запуском Tor. Вместо использования настоящего адреса электронной почты, необходимо завести отдельный адрес, который вы будете использовать только в даркнете. У большинства ссылок в даркнете неизвестные названия, поэтому пользователям легко совершить ошибку, что подвергает опасности личные файлы, финансовые данные, нажатия на клавиши и другую персональную информацию. Обычно его представляют как плохое место, где собираются преступники для общения вне закона. Если вы зашли в даркнет с айфона то вам следует знать, что скорость серфинга в даркнете оставляет желать лучшего. Как работает браузер Tor: Прежде чем ответить на вопрос «Как попасть в Даркнет» вы должны знать как работает браузер Tor: Когда вы используете Tor для подключения к Интернету, ваши данные многократно шифруются, прежде чем направляются через бессистемный набор серверов, известных как «узлы». Вам автоматически предложат выполнить этот шаг после него Tor появится в списке с другими вашими приложениями. Она помогает правительству находить преступников и общаться с активистами из притесняемых регионов. После утечки информации в даркнет ее размещают на специальных сайтах в формате объявления и перепродают. Фото: Sean Gallup / Getty Images Как в даркнете появляются базы данных пользователей?

Managing and Monitoring Landscapes Protecting and improving land health requires comprehensive landscape management strategies. Land managers have embraced a landscape-scale philosophy and have developed new methods to inform decision making such as satellite imagery to assess current conditions and detect changes, and predictive models to forecast change. The Landscape Toolbox is a coordinated system of tools and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading